嗚呼おそロシア!WordPressをハッキングから守るユーザー名とパスワードの変更方法

1945回。

この数字は僕のWordPressが1週間で狙われた回数です。

具体的にいうと、誰かが僕のWordPressにログインしようとした回数で、ログイン画面でユーザー名とパスワードを推測しダッシュボードへ忍び込もうとした数を表しています。

1週間に1945回ですから、1日277回。小さなブログなら1日分のアクセスに相当する数で、WordPressが乗っ取りに遭おうとしているのです。

怖いです…

これはなにもこのブログだけではありません。WordPressは世界的に見てもっともユーザーが多いブログツールです。それだけに狙われる危険性も高く、ユーザー自身がセキュリティへの意識を高め、自衛の策を積極的に実践していくことが求められています。

今日はそんなセキュリティ対策のうち、もっとも基本的といえる「ユーザー名とパスワードを推測されにくいものにする」方法を紹介します。

あなたの愛するWordPressが、日々、どれだけ執拗な攻撃に遭っているのかを調べるプラグインも一緒に紹介するので、今までセキュリティに無頓着だった人はぜひ読んでみてください。

目次

1.WordPressをハッキングする方法

WordPressをハッキングする一番原始的な方法は、ログイン画面で上図のような「ありがちなユーザー名とパスワードを入力する」というものです。

一番最初、WordPressをインストールするとき、画面の指示にしたがい進めるとユーザー名は自動的に「admin」になりますよね。パスワードは必ず自分で決めますが、多くの方はそれほど深く考えず「1234」や「password」みたいな、桁数が少ない数字、記憶しやすい単語にしてしまっています。

このような、初期設定のままのadminと推測しやすいパスワードの組み合わせは、WordPressの乗っ取りをたくらむ悪党から格好の餌食となります。

WordPressのログイン画面のURLは「http://ドメイン/login.php」で共通しています。そこで、adminと幾通りかのパスワードを試しているうちに、「やった!ログインできちゃったよ♡」となるわけです。

これを防ぐ方法は、ユーザー名をadmin以外に、パスワードを推測されにくいものに変えるだけ。簡単ですがもっとも効果的な方法です。

早速その方法を、といきたいところですが、その前に、実際どれくらい自分のWordPressが狙われているかを調べてみましょう。

2.どれだけWordPressが狙われているかを知るプラグイン

Crazy Bone(狂骨)は、WordPressのログイン履歴を残してくれるプラグインです。

→Crazy Bone|wordpressの公式プラグインディレクトリー

ログイン・ログアウト時のユーザー名、日時、IPアドレス、ユーザーエージェントを記録し、失敗したログインの情報も履歴に残してくれるので、それを見ると、どこからどんなユーザー名とパスワードでログインが試みられたのかを知ることができます。

下の表はログインに使用されたユーザー名とパスワードの数を一覧にしたものです(最近168件中の回数)。これを見ると、どんなユーザー名とパスワードが危ないか分かりますね。

| 狙われやすいユーザー名 | |

| adminもしくはAdmin | 86回 |

| adm | 43回 |

| administrator | 36回 |

| websae | 3回(我がドメインやURLに関連する語句) |

| 狙われやすいパスワード | |

| キーボードの並び順で入力された英数字の組み合わせ(例:zxcvbnm、qwerty) | 55回 |

| 連続する数字の組み合わせ(例:1234、0987654) | 40回 |

| passwordに近い語句(例:passwords,pwd) | 36回 |

| adminに近い語句(例:administrator、adm) | 23回 |

| 不規則な半角数字の組み合わせ(例:0246、05091990) | 9回 |

| 不規則な半角英数字の組み合わせ(例:fdpih、fa02083) | 5回 |

とにかくユーザー名が「admin」というのはやっぱり問題外!いますぐ変えましょう。

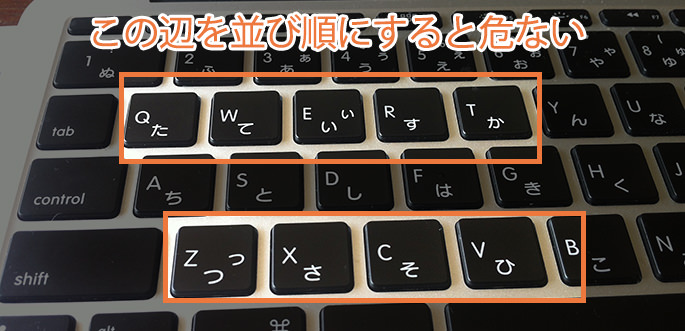

パスワードで危ないのは、キーボードの並びでタイプしやすい文字を組み合わせたものみたいですね(下図)。

それでは、ログイン履歴を調べられるプラグインのインストール方法を説明しましょう。

Crazy Boneのインストール方法と履歴の見方

- 1.「Crazy Bone」を検索

まずは、【プラグイン > 新規追加】へ移動し「Crazy Bone」と入力して検索します。

- 2.【ユーザー > ログイン履歴】

【不明】を選択して【フィルタを適用】をクリックします。

- 3.ログイン履歴

履歴を見てみると攻撃元はぜ〜んぶロシア!!

執拗に同じIPから狙われています。

もちろん他の国からもありましたが、ロシア同一IPからのストーキングが圧倒的に多かったです。ひゃー、おそロシア!

3.ユーザー名とパスワードの変更方法

さて、標的になっていることが分かれば、今すぐユーザー名とパスワードを強固なものに変更しましょう。

パスワードだけを変更するのは管理画面から簡単にできますが、ユーザー名を変えるときは新たにユーザーを作成する必要があります。最後にその手順を解説します。

新しいユーザー名とパスワードのユーザーを作る方法

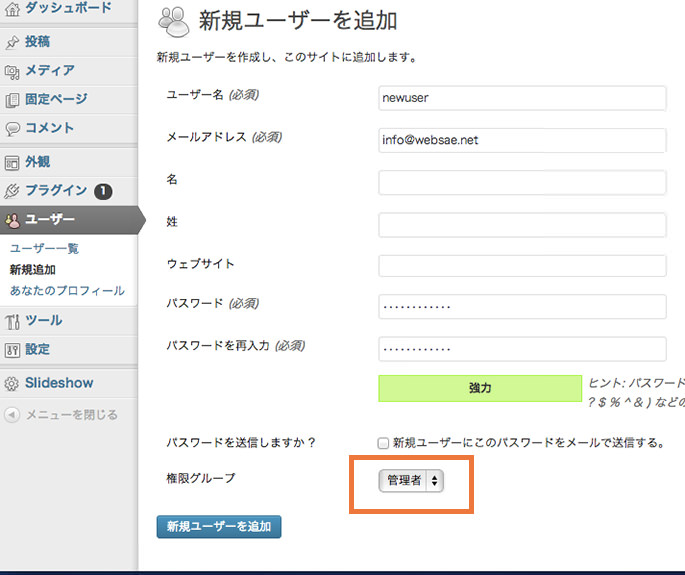

- 1.ユーザーを新規追加します

- 2.ユーザー情報を入力

権限グループは必ず「管理者」を選択します。

- 3.ログアウト

一度ログアウトして、新たなユーザーとしてログインします。

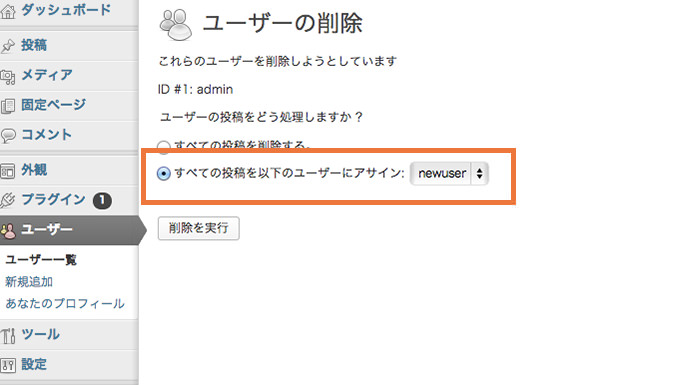

- 3.旧ユーザーを削除

狙われやすい過去のユーザーを削除します。

- 4.投稿を引き継ぐ

必ず新たユーザーに投稿を引き継いでから削除を実行してください。

でなければ、今まで作成した投稿もすべて削除されてしまいます!- 完了!

- これで一応ログイン画面からの侵入をある程度防げるようになりました。しかし、WordPressのセキュリティ対策にはまだ色々な方法があります。その方法について、今後も話題にしていきたいと思ってます。

読み終わったらシェア!